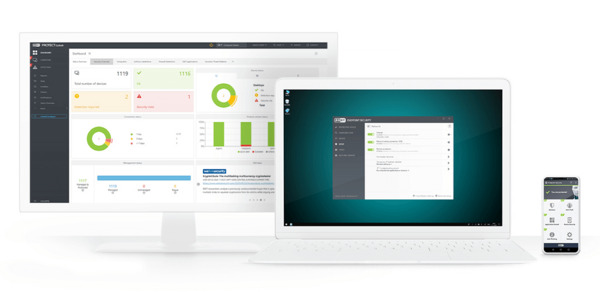

Sécurité numérique innovante de nouvelle génération pour les entreprises

Nous ne nous contentons pas de repérer les brèches, nous faisons tout pour qu'il n'y en ait pas.

La prévention

multicouche d'abord

L'IA de pointe rencontre l'expertise humaine

Des renseignements sur les menaces de renommée mondiale

Support hyperlocal et personnalisé