Desenvolvimento contínuo da mais formidável

A nossa abordagem única e multicamadas à segurança

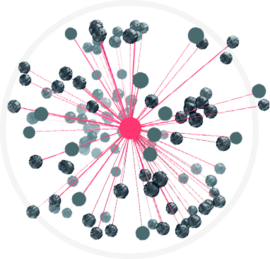

Uma única camada de defesa não é suficiente no panorama atual de ameaças em constante evolução. A ESET emprega uma variedade de tecnologias proprietárias em camadas, que trabalham juntas como o ESET LiveSense, que vai muito além das capacidades de um antivírus básico. Também utilizamos o machine learning avançado, no qual a ESET foi pioneira para combater ameaças emergentes. E estamos entre os primeiros a adotar a tecnologia de cloud computing, que alimenta o nosso sistema de reputação global ESET LiveGrid® para atualizar constantemente a inteligência sobre ameaças. Avanços como estes são o trabalho da equipa de pessoas dedicadas da ESET, que têm vindo a investigar malware e a inovar a tecnologia há mais de três décadas.

A abordagem ESET

A tecnologia ESET LiveSense, aliada à nossa experiência em machine learning, ao nosso sistema de reputação na cloud e à nossa equipa, constituem a plataforma de prevenção, deteção e resposta a ciberameaças mais formidável do mundo.

UEFI Scanner

A ESET foi o primeiro fornecedor de segurança de endpoints a adicionar uma camada dedicada na sua solução que protege a Interface Extensível Unificada de Firmware (UEFI). O Scanner UEFI da ESET verifica e reforça a segurança do ambiente de pré-arranque para que este esteja em conformidade com a especificação UEFI. Foi concebido para detetar componentes maliciosos no firmware e comunicá-los ao utilizador.

Mais Informações

O UEFI é uma especificação padrão da interface de software que existe entre o sistema operativo de um dispositivo e o seu firmware, substituindo a BIOS (Basic Input / Output System) utilizada em computadores desde meados da década de 1970. Graças ao seu layout bem documentado, o UEFI é mais fácil de analisar, permitindo que os programadores criem extensões para o firmware. No entanto, isto também abre a porta a utilizadores mal-intencionados e invasores que podem infetar a UEFI com os seus módulos maliciosos.

Deteções através de ADN

Os tipos de deteção variam de hashes muito específicas a deteções de ADN disponibilizadas pela ESET e que são definições complexas de comportamentos maliciosos e características de malware.

Embora o código malicioso possa ser facilmente modificado ou ofuscado por invasores, o comportamento dos objetos não pode ser alterado tão facilmente e as Deteções de ADN da ESET foram desenvolvidas para tirar proveito desse princípio.

Mais informações

Realizamos uma análise profunda do código e extraímos os “genes” responsáveis pelo seu comportamento. Posteriormente desenvolvemos Deteções de ADN, que são utilizadas para avaliar código potencialmente suspeito, quer seja no disco ou na memória onde o processo está em execução.

As deteções de ADN podem identificar amostras específicas de malware conhecidas, novas variantes de uma família de malware ou até mesmo malware emergente ou desconhecido que contém genes que indicam comportamentos mal-intencionados.

Machine Learning Avançado

Os produtos ESET utilizam duas formas diferentes de Machine Learning Avançado - um motor de deteção de alta potência na cloud e uma versão leve no endpoint. Ambos empregam um conjunto de algoritmos de classificação escolhidos a dedo; entre outros, aprendizagem profunda e árvores de decisão melhoradas, que asseguram uma análise rápida e precisa que é necessária para parar as ameaças emergentes.

Mais informações

Para oferecer as melhores taxas de deteção e o menor número possível de falsos positivos, o Machine Learning Avançado utiliza resultados tanto de análises estáticas como dinâmicas. É também aperfeiçoado para coordenar com outras tecnologias da ESET, tais como análise comportamental, deteções de ADN, sandboxing e scans avançados de memória.

Cloud Malware Protection System

O ESET Cloud Malware Protection System é uma das várias tecnologias baseadas no sistema de cloud LiveGrid® da ESET. Aplicações desconhecidas, potencialmente maliciosas e outras possíveis ameaças são monitorizadas e submetidas à cloud da ESET através do sistema de feedback ESET LiveGrid®.

Mais informações

As amostras recolhidas são submetidas a análises automáticas de sandboxing e de comportamento, o que resulta na criação de deteções automáticas se as características maliciosas forem confirmadas. Os clientes da ESET tomam conhecimento destas deteções automáticas através do Sistema de Reputação ESET LiveGrid® sem necessidade de esperar pela próxima atualização do motor de deteção.

Cache e Reputação

Ao inspecionar um ficheiro ou um URL, antes que qualquer verificação ocorra, os nossos produtos analisam a cache local à procura de objetos benignos conhecidos ou autorizados na lista de permissões. Isto melhora o desempenho da análise.

Posteriormente, o nosso sistema de reputação ESET LiveGrid® é questionado acerca da reputação do objeto (ou seja, se o objeto já foi visto noutro lugar e classificado como mal-intencionado). Melhoramos assim a eficácia de verificação e permitimos a partilha mais rápida de inteligência de malware com os nossos clientes.

Mais informações

A aplicação de listas negras no que diz respeito aos URL e a verificação da reputação impede que os utilizadores acedam a sites com conteúdos maliciosos e/ou sites de phishing.

Deteção e Bloqueio Comportamental – HIPS

O Sistema de Prevenção de Intrusão (HIPS) da ESET, baseado no anfitrião, utiliza um conjunto pré-definido de regras para procurar atividades suspeitas e para monitorizar e analisar eventos comportamentais, tais como processos em execução, ficheiros e chaves de registo. Quando identificado, o HIPS reporta o item ofensivo e - se for necessária uma análise mais aprofundada - solicita uma inspeção mais profunda utilizando outras camadas tecnológicas da ESET.

Mais informações

A Inspeção Comportamental Profunda (DBI) é um dos módulos incorporados do HIPS que permite uma monitorização mais profunda e granular do modo de utilizador de processos desconhecidos e suspeitos. O DBI foi introduzido em 2019 e representa um antídoto eficaz para técnicas de evasão conhecidas por serem utilizadas por agentes de ameaças sem qualquer controlo.

Sandbox no produto

O malware de hoje encontra-se frequentemente ofuscado e tenta evitar a deteção o máximo possível. Por esse motivo e para compreendermos o comportamento real oculto em segundo plano, utilizamos o sandboxing nos nossos produtos. Com a ajuda desta tecnologia, as soluções da ESET emulam diferentes componentes de hardware e software para executar uma amostra suspeita num ambiente virtualizado isolado.

Mais informações

Utilizamos traduções binárias para manter o sandboxing do produto leve e evitar a desaceleração da máquina. Implementámos essa tecnologia nas nossas soluções em 1995 e temos melhorado desde então.

Análise Avançada de Memória

A Análise Avançada de Memória (Advanced Memory Scanner), é uma tecnologia exclusiva da ESET que aborda efetivamente uma questão importante do malware moderno - a utilização de mecanismos de ofuscação e/ou encriptação. Para resolver esses problemas, a Análise Avançada de Memória verifica o comportamento de um processo mal-intencionado e analisa-o assim que ele se descodifica na memória.

Mais informações

Sempre que um processo faz uma chamada ao sistema a partir de uma nova página executável, a Análise Avançada de Memória executa uma análise de código comportamental através das Deteções de ADN da ESET. Graças à implementação inteligente do armazenamento em cache, a Análise Avançada de Memória não causa uma deterioração percetível nas velocidades de processamento.

Além disso, existe uma nova tendência nos exemplos de malware mais avançado: alguns códigos maliciosos agora operam "apenas na memória", sem necessitarem de componentes persistentes no sistema de ficheiros (ou por outras palavras, malware sem ficheiros) que podem ser detetados de forma convencional. Somente a análise de memória pode descobrir com sucesso esses ataques maliciosos, e a ESET está pronta a abraçar esta nova tendência com a Análise Avançada de Memória.

Exploit Blocker

O Exploit Blocker monitoriza aplicações tipicamente exploráveis (browsers, leitores de documentos, clientes de email, Flash, Java, e mais) e, em vez de apenas visar identificadores CVE específicos, centra-se em técnicas de exploração. Quando desencadeado, o comportamento do processo é analisado e, se for considerado suspeito, a ameaça pode ser imediatamente bloqueada na máquina.

Mais informações

Enquanto o motor de digitalização da ESET cobre as explorações que aparecem em ficheiros de documentos mal formados e a proteção contra ataques de rede visa o nível de comunicação, a tecnologia Exploit Blocker bloqueia o próprio processo de exploração. Esta tecnologia está em constante desenvolvimento, novos métodos de deteção são acrescentados regularmente para cobrir novas técnicas de exploração.

Escudo contra Ransomware

O ESET Ransomware Shield é uma camada adicional que protege os utilizadores contra o ransomware. Esta tecnologia verifica e avalia todas as aplicações que são executadas ao nível do comportamento e reputação. Na prática foi desenvolvido para detetar e bloquear processos que se assemelham ao comportamento do ransomware.

Mais informações

A tecnologia é ativada por predefinição. Se o ESET Ransomware Shield for acionado por uma ação suspeita, o utilizador será solicitado a aprovar ou a negar uma ação de bloqueio. Esta funcionalidade pode ser ajustada para garantir o nível mais alto possível de proteção contra ransomware juntamente com outras tecnologias da ESET, incluindo o Sistema de Proteção contra Malware na Cloud, a Proteção Contra Ataques à Rede e as Deteções de ADN.

Proteção Contra Ataques à Rede

A ESET também utiliza uma ampla linha de tecnologias de deteção para identificar ameaças que tentam penetrar o ambiente da vítima a nível da rede. A lista inclui a deteção de comunicação de rede maliciosa, exploração de vulnerabilidades ainda não corrigidas e ataques de força bruta contra uma variedade de protocolos tais como Remote Desktop Protocol, SMB e SQL.

Mais informações

Para aumentar a proteção ao nível da rede oferecida pelos produtos ESET, os nossos especialistas desenvolveram a Botnet Protection. Esta tecnologia foi especificamente concebida para identificar comunicações e processos maliciosos associados a botnets - vastas redes de dispositivos infetados controlados por atacantes, tipicamente utilizados para ataques DDoS, distribuição de malware e envio de emails não solicitados.

Casa Conectada

A nossa camada de Casa Conectada (Connected Home) foi concebida para revelar o que está a acontecer nas redes Wi-Fi dos utilizadores e tirar o máximo partido dos seus dispositivos conectados e das configurações domésticas inteligentes. Também ajuda os utilizadores a identificar vulnerabilidades nas suas redes domésticas, tais como falhas de firmware não corrigidas nos seus routers, portas abertas e palavras-passe de router fracas.

Mais informações

A Connected Home proporciona aos utilizadores uma visão "sonar" de fácil utilização dos dispositivos ligados, mostrando impressoras, routers, dispositivos móveis, consolas de jogos, gadgets IoT e outros dispositivos ligados às suas redes Wi-Fi. A visão geral fornecida inclui o endereço IP, endereço MAC, nome, modelo, e fornecedor de cada equipamento.

We Live Security

Esteja a par de todas as novidades em segurança de TI - notícias, análises e muito mais por parte dos nossos especialistas.

Blogue ESET Portugal

O Blogue ESET Portugal disponibiliza notícias, alertas de segurança, tutoriais e muitas outras novidades em português. Não perca nenhuma informação importante!

Comunidade ESET

Junte-se a nós no Facebook e mantenha-se a par de tudo o que importa no mundo ESET – incluindo conteúdos exclusivos para fãs!